Beveiligingsoplossingen zijn gericht op beveiliging, detectie en herstel. Deze capaciteiten zijn wat klanten verlangen en waardevol achten voor de beste beveiligings. In deze contaext is één van de meest effectieve vormen van bescherming dan ook het voorkomen van bedreigingen. Met dit in ons achterhoofd, zijn we verheugd om de pre-release preview van Attack Simulator voor Office 365 Threat Intelligence aan te kondigen als onderdeel van het Office 365 Universal Preview-programma dat begint op 21 februari 2018!

Het vermogen om de nadelige gevolgen van bedreigingen te voorkomen voordat een beveiliging nodig is, is ideaal. Preventie is alleen mogelijk door training en voorbereiding van eindgebruikers tegen de verschillende bedreigingsscenario’s die van invloed zijn op organisaties. Vorig jaar heeft Microsoft al Office 365 Threat Intelligence geïntroduceerd als een hulpmiddel om organisaties te helpen proactiever te worden met hun cyberbeveiliging. Attack Simulator is het perfecte middel om het doel van grotere proactiviteit voor beveiliging te ondersteunen. Met Attack Simulator kunnen beheerders gesimuleerde aanvallen op hun eindgebruikers uitvoeren, bepalen hoe eindgebruikers zich gedragen in geval van een aanval en het beleid bijwerken en ervoor zorgen dat geschikte beveiligingshulpmiddelen aanwezig zijn om de organisatie tegen bedreigingen te beschermen. Deze preview van Attack Simulator bevat drie aanvalsscenario’s:

- Display Name Spear Phishing Attack: Phishing is de verzamelnaam voor ‘socially engineered’ aanvallen die zijn ontworpen om inloggegevens of persoonlijk identificeerbare informatie (PII) te oogsten. c is een deelverzameling van dit type aanval, die wordt getarget, vaak gericht op een specifieke groep, individu of organisatie. Deze aanvallen zijn speciaal aangepast op de specifieke groep en hebben de neiging gebruik te maken van de naam van een afzender die bij de ontvanger vertrouwen opwekt.

- Password Spray Attack: Om te voorkomen dat kwade actoren constant de wachtwoorden van gebruikersaccounts raden, is er vaak een speciaal beleid voor accountvergrendeling. Een account blokkeert bijvoorbeeld nadat een bepaald aantal foutive wachtwoorden voor een gebruiker is ingevuld. Als u echter een enkel wachtwoord zou invoeren en het zou proberen tegen elk afzonderlijk account in een organisatie, zou het geen uitsluitingen activeren. De wachtwoordspray-aanval maakt gebruik van veelgebruikte wachtwoorden en richt zich op veel accounts in een organisatie, in de hoop dat een van de accounthouders een gemeenschappelijk wachtwoord gebruikt waarmee een hacker het account in kan gaan en beheren. Vanuit dit gecompromitteerde account kan een hacker meer aanvallen uitvoeren door de identiteit van de accounthouder aan te nemen.

- Brute Force-wachtwoordaanval: Dit type aanval bestaat uit een hacker die veel wachtwoorden probeert uit te proberen met de hoop dat hij uiteindelijk een keer goed zal raden. De aanvaller controleert systematisch alle mogelijke wachtwoorden totdat de juiste is gevonden.

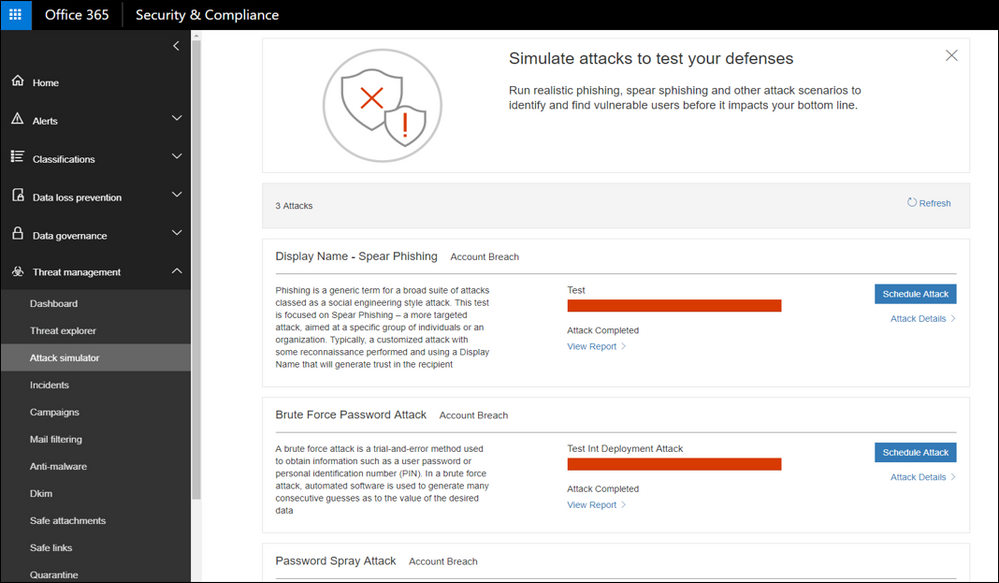

Het Office 365 team is op zoek naar klanten die geïnteresseerd zijn in het geven van feedback over nieuwe serviceaanbiedingen voordat ze worden vrijgegeven voor algemene beschikbaarheid. Om deel te nemen aan en Microsoft directe feedback te geven over de preview van functies met betrekking tot Office 365 service compliance, risicobeheer, reactie op incidenten, informatiebeveiliging en bescherming tegen dreigingen, inclusief de preview voor Attack Simulator for Threat Intelligence, gebruikt u de nomination code UPP053 en bezoekt u de aanmeldingslink. Klanten die deel uitmaken van het Office 365 Universal Preview-programma, zien ‘Attack Simulator’ verschijnen onder ‘Threat Explorer’ in het Office 365 Security and Compliance Center.

Figuur 1. Dashboard van aanvalssimulator

Figuur 1. Dashboard van aanvalssimulator

Maak gebruik van het bedreigingssignaal van Microsoft om te voorkomen dat bedreigingen uw organisatie beïnvloeden

Hoewel er wel beveiligingstests-functionaliteiten beschikbaar zijn, wordt er geen aangeboden als onderdeel van een bredere bedreigingsinformatieservice zoals Attack Simulator. Met behulp van Office 365 Threat Intelligence kan een beheerder bepalen welke gebruikers het meest worden bedreigd door cyberbedreigingen. Aangezien Attack Simulator een functie is van Office 365 Threat Intelligence, is het eenvoudig om informatie te verzamelen van de Threat Intelligence-service en vervolgens aangepaste bedreigingen te maken en gesimuleerde campagnes bij uw eindgebruikers te starten om te begrijpen hoe zij zich gedragen en reageren tijdens een cyberaanval. Net als de bredere Office Threat Intelligence-service maakt Attack Simulator gebruik van de Microsoft Intelligent Security Graph. De diepte en breedte van het dreigingssignaal van Microsoft maakt het mogelijk dat de gesimuleerde bedreigingen van Attack Simulator een ongekende authenticiteit hebben aangezien bedreigingen zijn ontworpen met behulp van dreigingstelemetrie uit de Microsoft Intelligent Security Graph.

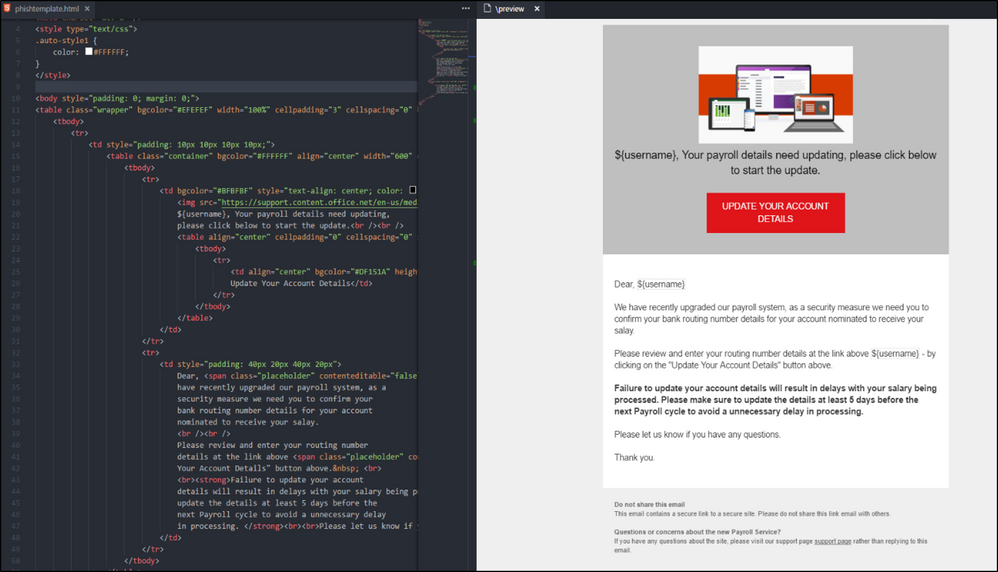

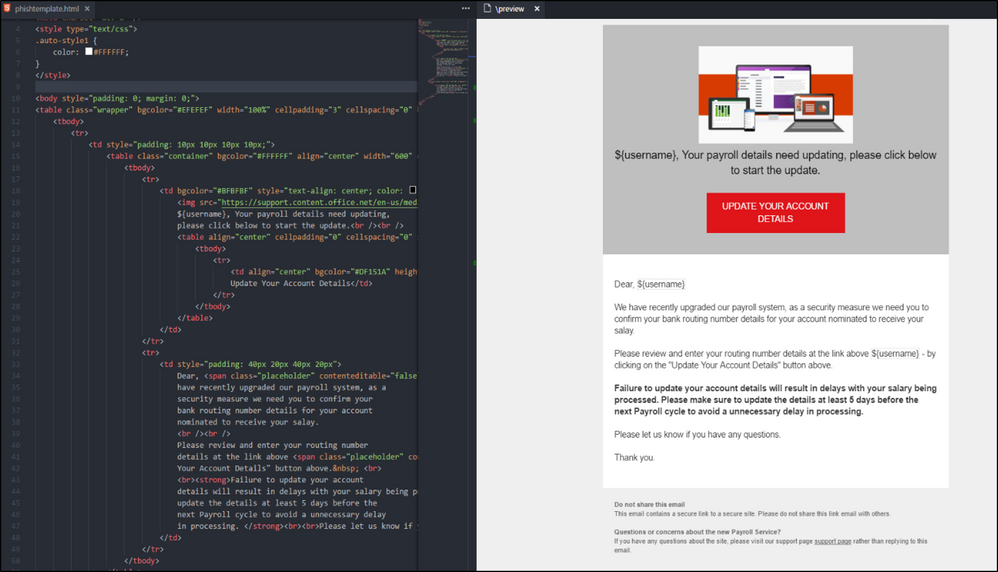

Figuur 2. Voorbeeld Spear Phishing-e-mail gemaakt met Attack Simulator

Figuur 2. Voorbeeld Spear Phishing-e-mail gemaakt met Attack Simulator

Office 365 scant bijvoorbeeld 400 miljard e-mails per maand, waarvan sommige kwaadwillende phishing-e-mails zijn. Attack Simulator maakt gesimuleerde spear-phishing-e-mails gebaseerd op deze echte gegevens, zodat eindgebruikers de meest realistische ervaring van een aanval hebben. De reactie en het gedrag van de gebruiker bij een aanval worden vastgelegd en aan de beheerder gerapporteerd. Dit levert waardevolle gegevens op over hoe u de organisatie beter kunt beveiligen door bijgewerkte beveiligingsbeleid of -services. Met Attack Simulator kunnen beheerders al hun eindgebruikers trainen, en vooral diegenen die het vaakst doelwit zijn.

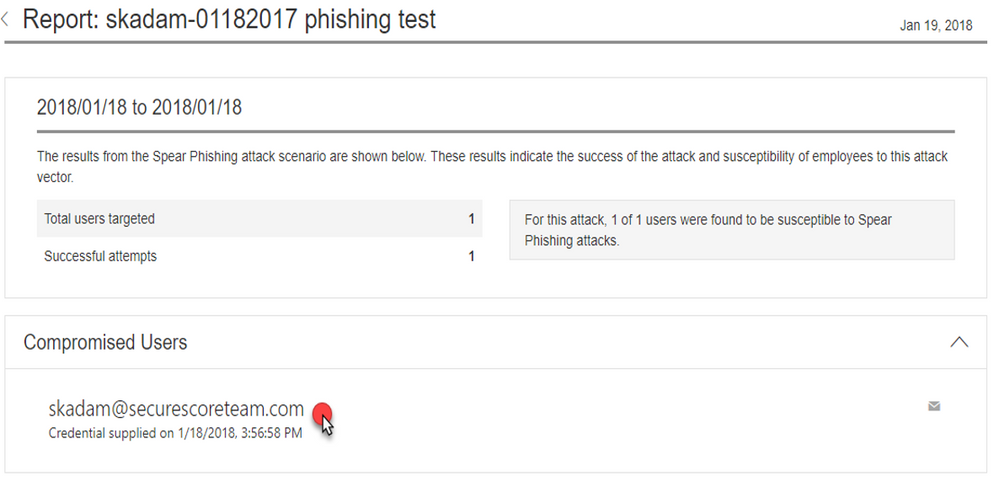

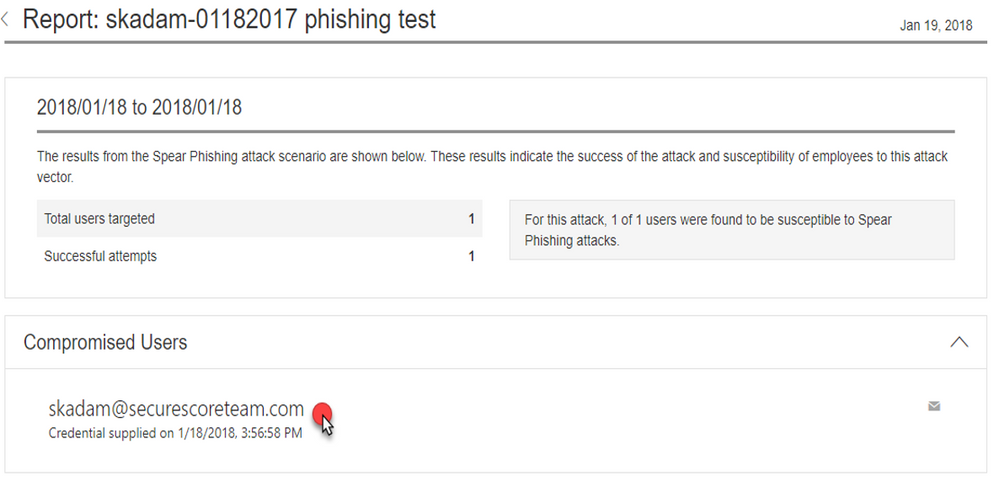

Figuur 3. Voorbeeld Spear Phishing Simulation Report

Figuur 3. Voorbeeld Spear Phishing Simulation Report

Waarschijnlijk ligt het grootste risico van een schending van een organisatie bij de gebruikers die het vaakst doelwit zijn. Met Office 365 Threat Intelligence krijgen beheerders inzicht in de vaakst aangevallen en potentieel meest kwetsbare gebruikers. Met behulp van Attack Simulator kunnen beheerders gesimuleerde bedreigingen lanceren die gericht zijn op dezelfde gebruikers. Dit biedt deze gebruikers aanvullende training en geeft beheerders feedback over hoe deze gebruikers zich tijdens een aanval gedragen, waardoor beheerders beleid en beveiligingsprotocollen optimaal kunnen bijwerken. Door het risico van bedreigingen voor de gebruikers die het vaakst doelwit zijn mogelijk te verkleinen, kunnen beheerders het risico voor de gehele organisatie verminderen.

Begin je reis naar dreigingspreventie

De Public Preview voor Attack Simulator begint op 21 februari. Als onderdeel van de universele preview hebben beheerders de mogelijkheid om Microsoft directe feedback te bieden voor voorgestelde verbeteringen en ontwerpverzoeken. Uw feedback is een van de belangrijkste factoren voor de innovatie van Microsoft, dus laat weten wat u ervan vindt.