Cloud-gebaseerde diensten en mobiel computergebruik hebben het technologielandschap voor de moderne onderneming veranderd. Het huidige personeel vereist vaak toegang tot applicaties en bronnen buiten de grenzen van traditionele bedrijfsnetwerken, waardoor beveiligingsarchitecturen die afhankelijk zijn van firewalls en virtual private networks (VPN’s) onvoldoende zijn. Veranderingen als gevolg van cloudmigratie en een mobieler personeelsbestand hebben geleid tot de ontwikkeling van een toegangsarchitectuur genaamd Zero Trust.

Het Zero Trust model

Gebaseerd op het principe van “vertrouw nooit, controleer altijd“, helpt Zero Trust bedrijfsmiddelen te beveiligen door onbekende en onbeheerde apparaten te elimineren en de zijwaartse beweging te beperken. De implementatie van een echt Zero Trust-model vereist dat alle componenten, gebruikersidentiteit, apparaat, netwerk en applicaties, worden gevalideerd en bewezen betrouwbaar zijn. Zero Trust controleert identiteit- en apparaatstatus voordat toegang wordt verleend tot bedrijfsmiddelen. Wanneer toegang wordt verleend, beperkt het toepassen van het principe van minste privilege gebruikerstoegang tot alleen die middelen die expliciet zijn geautoriseerd voor elke gebruiker, waardoor het risico van zijwaartse verplaatsing binnen de omgeving wordt beperkt. In een ideale Zero Trust-omgeving zijn de volgende vier elementen nodig:

- Sterke identiteitsauthenticatie overal (gebruikersverificatie via authenticatie)

- Apparaten zijn ingeschreven in apparaatbeheer en hun status is gevalideerd

- Gebruikersrechten met de minste privilege (toegang is beperkt tot alleen wat nodig is)

- De ‘gezondheid’ van services is geverifieerd (toekomstig doel)

Voor Microsoft legt Zero Trust een strikte grens vast rond bedrijfs- en klantgegevens. Voor eindgebruikers levert Zero Trust een vereenvoudigde gebruikerservaring waarmee ze hun inhoud eenvoudig kunnen beheren en vinden. En voor klanten creëert Zero Trust een uniform toegangsplatform dat ze kunnen gebruiken om de algehele beveiliging van hun hele ecosysteem te verbeteren.

Zero Trust-scenario’s

We hebben vier kernscenario’s bij Microsoft geïdentificeerd om Zero Trust te bereiken. Deze scenario’s voldoen aan de vereisten voor sterke identiteit, registratie in apparaatbeheer en validatie van apparaatstatus, alternatieve toegang voor onbeheerde apparaten en validatie van de status van applicaties. De kernscenario’s worden hier beschreven:

- Scenario 1: werknemers kunnen hun apparaten aanmelden voor apparaatbeheer om toegang te krijgen tot bedrijfsbronnen.

- Scenario 2: beveiligingsorganisaties kunnen apparaatstatuscontroles afdwingen per toepassing of service.

- Scenario 3: werknemers en zakelijke gasten hebben een veilige manier om toegang te krijgen tot bedrijfsbronnen wanneer ze geen beheerd apparaat gebruiken.

- Scenario 4: werknemers hebben opties voor gebruikersinterfaces (portal, desktop-apps) die de mogelijkheid bieden om de applicaties en bronnen die ze nodig hebben te ontdekken en te starten.

Zero Trust omvang en fasen

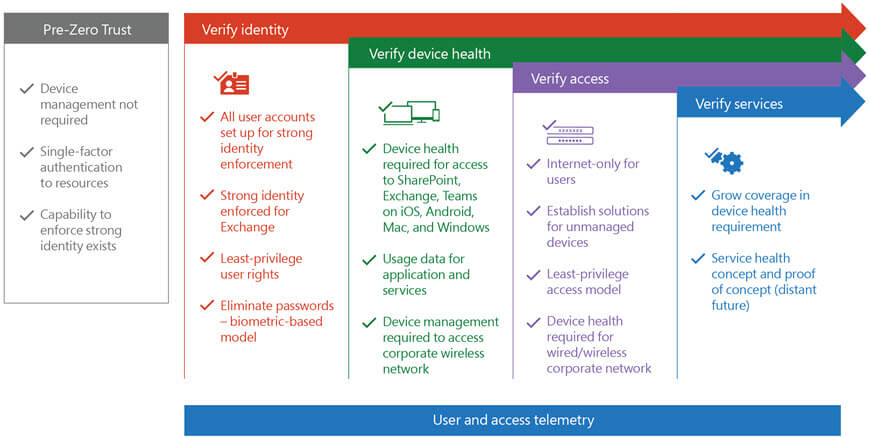

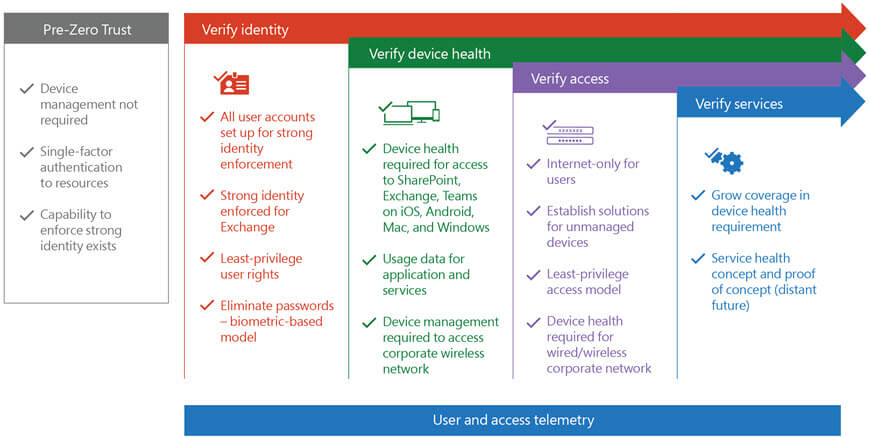

Microsoft kiest voor een gestructureerde benadering van Zero Trust die vele jaren zal duren. Afbeelding 1 illustreert een stappenplan, georganiseerd per fase, met een overzicht van mijlpalen, doelen en huidige status. Het proces legt de nadruk op identiteitgestuurde beveiligingsoplossingen en is gericht op het beveiligen van gebruikersidentiteit met sterke authenticatie, het elimineren van wachtwoorden, de verificatie van de status van het apparaat en veilige toegang tot bedrijfsbronnen.

Figuur 1. De belangrijkste componenten van het werk dat in elke fase van Zero Trust is uitgevoerd.

Omvang

Het aanvankelijke bereik voor de implementatie van Zero Trust is gericht op algemene bedrijfsdiensten die in een onderneming worden gebruikt door informatiewerkers, werknemers, partners en leveranciers. De Zero Trust-implementatie is gericht op de kernset van applicaties die Microsoft-medewerkers dagelijks gebruiken (bijvoorbeeld Microsoft Office-apps, zakelijke apps) op platforms zoals iPhone, Android, Mac en Windows (Linux is een uiteindelijk doel). Apparaatbeheer via Microsoft Intune is vereist voor elk bedrijfseigendom of persoonlijk apparaat dat toegang heeft tot bedrijfsbronnen.

Controleer de identiteitsfase

Microsoft begon de Zero Trust-reis door tweefactorauthenticatie (2FA) te implementeren via smartcards, zodat alle gebruikers op afstand toegang hebben tot het bedrijfsnetwerk. De snelle acceptatie van mobiele apparaten voor werk, waarvoor verbinding met bedrijfsresources vereist was, heeft de evolutie van de 2FA-ervaring van de fysieke smartcard naar een telefonische uitdaging en later naar de modernere ervaring van Azure Authenticator geleid. Naarmate we verder gaan, is de grootste en meest strategische inspanning die momenteel gaande is, het verwijderen van wachtwoorden ten gunste van biometrische authenticatie via services zoals Windows Hello for Business.

Controleer de status van het apparaat

In deze fase werken we aan de registratie van alle gebruikersapparaten in een apparaatbeheersysteem, zoals Intune, om verificatie van de apparaatstatus mogelijk te maken. Deze mogelijkheid is essentieel voor het instellen van het apparaatgezondheidsbeleid voor toegang tot Microsoft-bronnen. We begonnen met de eis dat apparaten moesten worden beheerd (ingeschreven in apparaatbeheer via cloudbeheer of klassiek on-premises beheer). Vervolgens moesten we apparaten gezond maken om toegang te krijgen tot belangrijke productiviteitstoepassingen zoals Exchange, SharePoint en Teams.

Controleer de toegangsfase

In deze fase wordt er een plan opgesteld om de toegang tot bedrijfsmiddelen te minimaliseren en om identiteits- en apparaat-verificatie voor alle toegangsmethoden te vereisen. Terwijl we werken aan het maken van primaire services en applicaties die gebruikers nodig hebben via internet, zullen de toegangsmethoden veranderen van legacy (bedrijfsnetwerk), eerst naar internet (internet plus VPN indien nodig) en vervolgens naar alleen internet (internet zonder VPN) . Dit vermindert het aantal gebruikers dat toegang heeft tot het bedrijfsnetwerk voor de meeste scenario’s.

Ondanks de sterke focus op het overal implementeren van apparaatstatus, vereisen sommige scenario’s dat gebruikers werken vanaf onbeheerde apparaten, bijvoorbeeld in het geval van leverancierspersoneel, acquisitiescenario’s en gastprojecten. In het Zero Trust model is het plan om tegemoet te komen aan de behoeften van gebruikers met onbeheerde apparaten door een set beheerde gevirtualiseerde services in te stellen die applicaties of volledige Windows-desktopomgevingen beschikbaar maken.

Controleer de servicesfase

Het primaire doel in deze fase is om verificatie uit te breiden van identiteit en apparaat naar service health, waardoor het mogelijk wordt om de service health te garanderen aan het begin van elke interactie. Deze fase bevindt zich in een proof-of-concept-fase om het concept en de potentiële operationele mogelijkheden te valideren.

Zero Trust-architectuur met Microsoft-services

Afbeelding 2 biedt een vereenvoudigde referentiearchitectuur voor de aanpak van het implementeren van Zero Trust. De primaire componenten van dit proces zijn Intune voor apparaatbeheer en configuratie van apparaatbeveiligingsbeleid, voorwaardelijke Azure AD-toegang voor validatie van apparaatstatus en Azure AD voor inventaris van gebruikers en apparaten.

Het systeem werkt met Intune, waardoor apparaatconfiguratievereisten naar de beheerde apparaten worden verplaatst. Het apparaat genereert vervolgens een gezondheidsverklaring, die wordt opgeslagen in Azure AD. Wanneer de apparaatgebruiker toegang vraagt tot een bron, wordt de status van het apparaat geverifieerd als onderdeel van de authenticatie-uitwisseling met Azure AD.

Figuur 2. Zero Trust-architectuur

Verdere ontwikkeling

De overgang naar een Zero Trust-model, waarin identiteit en apparaatstatus worden geverifieerd door bronnen en services, is een voortdurend proces. In de afgelopen twee jaar heeft Microsoft de sterkte van identiteitsauthenticatie vergroot met een uitgebreide dekking van sterke authenticatie en een overgang naar op biometrie gebaseerde authenticatie. Ze richten zich op dit moment op het bouwen van apparaatbeheer en validatie van apparaatgezondheid. Mobiele platforms en MacOS zijn al voltooid en het instellen van Windows-apparaatstatus voor Office 365-services is bezig. Naast deze apparaatstatus ontwikkelen we ook het juiste toegangsmodel voor onbeheerde apparaten, om leveranciers en gasten veilige toegang te bieden.

Klanten moeten bepalen welke aanpak het beste is voor hun omgeving. Dit omvat een afweging van risicoprofielen met toegangsmethoden, het bepalen van de mogelijkheden voor de implementatie van Zero Trust in hun omgevingen en bepalen welke specifieke verificaties zij willen vereisen voor gebruikers om toegang te krijgen tot hun bedrijfsmiddelen.

Wilt u meer informatie over eht Zero Trust model van Microsoft? Download dan onderstaand eBook.